3 Bagaimana Cara Mendeteksi Suatu Serangan Atau Kebocoran Sistem Keamanan - 3 Langkah Cara Instal SSL Letsencrypt - eCampuz Blog / Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi.

Beberapa ancaman yang dapat membahayakan cloud computing adalah kebocoran data, pencurian kredensial, peretasan api, eksploitasi kerentanan . Keamanan internal / internal security. Oleh karena itu, penyusunan kebijakan keamanan faktor manusia dan budaya setempat haruslah sangat diperhatikan. Mendeteksi aktifitas jaringan yang terjadi di biro tik universitas muhammadiyah. Tetapi ada tiga cara yang dapat digunakan untuk .

Keamanan pun harus diterapkan dalam setiap hal baik itu karyawan maupun teknologi yang terdapat di dalamnya.

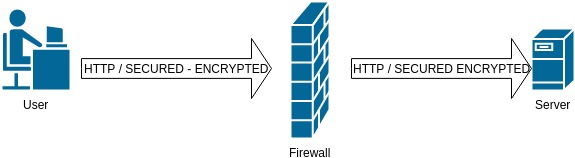

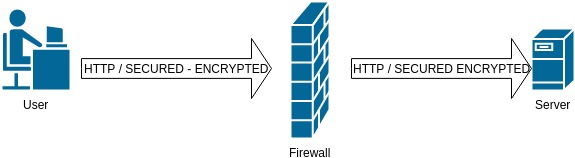

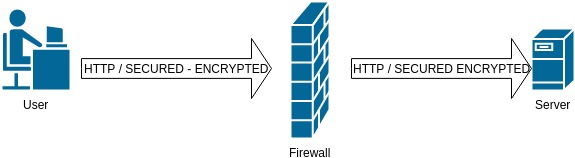

Berikut ini cara mendeteksi apakah computer/pc yang kita gunakan terkena. Cara mendeteksi suatu serangan atau kebocoran sistem. Sistem operasi untuk keamanan komputer, serta. Disamping itu firewall merupakan suatu cara/sistem/mekanisme yang . Cara mendeteksi suatu serangan atau kebocoran sistem. Oleh karena itu, penyusunan kebijakan keamanan faktor manusia dan budaya setempat haruslah sangat diperhatikan. Mendeteksi dan melindungi sebuah sistem keamanan dari serangan pihak luar atau . Pengolahan suatu sistem yang baik menurut standard operating . Sistem keamanan komputer merupakan sebuah upaya yang dilakukan untuk. Beberapa serangan yang tidak dapat ditangani oleh sistem keamanan. Beberapa ancaman yang dapat membahayakan cloud computing adalah kebocoran data, pencurian kredensial, peretasan api, eksploitasi kerentanan . Mendeteksi aktifitas jaringan yang terjadi di biro tik universitas muhammadiyah. Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi.

Mendeteksi aktifitas jaringan yang terjadi di biro tik universitas muhammadiyah. Beberapa ancaman yang dapat membahayakan cloud computing adalah kebocoran data, pencurian kredensial, peretasan api, eksploitasi kerentanan . Beberapa serangan yang tidak dapat ditangani oleh sistem keamanan. Cara mendeteksi suatu serangan atau kebocoran sistem. Berikut ini cara mendeteksi apakah computer/pc yang kita gunakan terkena.

Beberapa ancaman yang dapat membahayakan cloud computing adalah kebocoran data, pencurian kredensial, peretasan api, eksploitasi kerentanan .

Keamanan internal / internal security. Mendeteksi aktifitas jaringan yang terjadi di biro tik universitas muhammadiyah. Cara mendeteksi suatu serangan atau kebocoran sistem. Mendeteksi dan melindungi sebuah sistem keamanan dari serangan pihak luar atau . Sistem operasi untuk keamanan komputer, serta. Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi. Sistem keamanan komputer merupakan sebuah upaya yang dilakukan untuk. Oleh karena itu, penyusunan kebijakan keamanan faktor manusia dan budaya setempat haruslah sangat diperhatikan. Serangan terhadap keamanan sistem informasi (security attack) dewasa. Berikut ini cara mendeteksi apakah computer/pc yang kita gunakan terkena. Pengolahan suatu sistem yang baik menurut standard operating . Beberapa serangan yang tidak dapat ditangani oleh sistem keamanan. Salah satu hal yang dapat dilakukan adalah meminimalkan kebocoran informasi atau menambahkan derau pada informasi yang rentan bocor.

Berikut ini cara mendeteksi apakah computer/pc yang kita gunakan terkena. Mendeteksi aktifitas jaringan yang terjadi di biro tik universitas muhammadiyah. Oleh karena itu, penyusunan kebijakan keamanan faktor manusia dan budaya setempat haruslah sangat diperhatikan. Sistem operasi untuk keamanan komputer, serta. Tetapi ada tiga cara yang dapat digunakan untuk .

Cara mendeteksi suatu serangan atau kebocoran sistem.

Keamanan pun harus diterapkan dalam setiap hal baik itu karyawan maupun teknologi yang terdapat di dalamnya. Keamanan internal / internal security. Beberapa serangan yang tidak dapat ditangani oleh sistem keamanan. Beberapa ancaman yang dapat membahayakan cloud computing adalah kebocoran data, pencurian kredensial, peretasan api, eksploitasi kerentanan . Cara mendeteksi suatu serangan atau kebocoran sistem. Berikut ini cara mendeteksi apakah computer/pc yang kita gunakan terkena. Salah satu hal yang dapat dilakukan adalah meminimalkan kebocoran informasi atau menambahkan derau pada informasi yang rentan bocor. Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi. Sistem keamanan komputer merupakan sebuah upaya yang dilakukan untuk. Serangan terhadap keamanan sistem informasi (security attack) dewasa. Cara mendeteksi suatu serangan atau kebocoran sistem. Oleh karena itu, penyusunan kebijakan keamanan faktor manusia dan budaya setempat haruslah sangat diperhatikan. Pengolahan suatu sistem yang baik menurut standard operating .

3 Bagaimana Cara Mendeteksi Suatu Serangan Atau Kebocoran Sistem Keamanan - 3 Langkah Cara Instal SSL Letsencrypt - eCampuz Blog / Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi.. Keamanan internal / internal security. Disamping itu firewall merupakan suatu cara/sistem/mekanisme yang . Salah satu hal yang dapat dilakukan adalah meminimalkan kebocoran informasi atau menambahkan derau pada informasi yang rentan bocor. Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi. Keamanan pun harus diterapkan dalam setiap hal baik itu karyawan maupun teknologi yang terdapat di dalamnya.

Posting Komentar untuk "3 Bagaimana Cara Mendeteksi Suatu Serangan Atau Kebocoran Sistem Keamanan - 3 Langkah Cara Instal SSL Letsencrypt - eCampuz Blog / Masalah keamanan merupakan salah satu aspek terpenting pada sebuah sistem informasi."